Forumi » Održavanje i zaštita kompjutera

Ransomware Cerber napada korisnike Microsoft Office 365

-

22. juna Cloud Security Platforma kompanije Avanan počela je da beleži masovni napad na korisnike Officea 365. U napadu se koristi veoma opasni ransomware Cerber, koji se širi preko emailova, i koji šifruje fajlove korisnika koristeći AES-256 enkripciju.

Kada šifruje fajlove, Cerber zahteva od žrtve da plati da bi mogao ponovo da pristupi svojim dokumentima, fotografijama i fajlovima. Zapravo, Cerber emituje audio obaveštenje da su fajlovi šifrovani istovremeno prikazujući poruku o tome na ekranu. Za ključ za dešifrovanje Cerber od žrtava traži da plate 1,24 bitcoina (oko 810 dolara).

Ako ste odlučni u nameri da ovaj virus uklonite ručno, sledite uputstvo :

Metoda 1. Ukloni Cerber koristeći Safe Mode with Networking

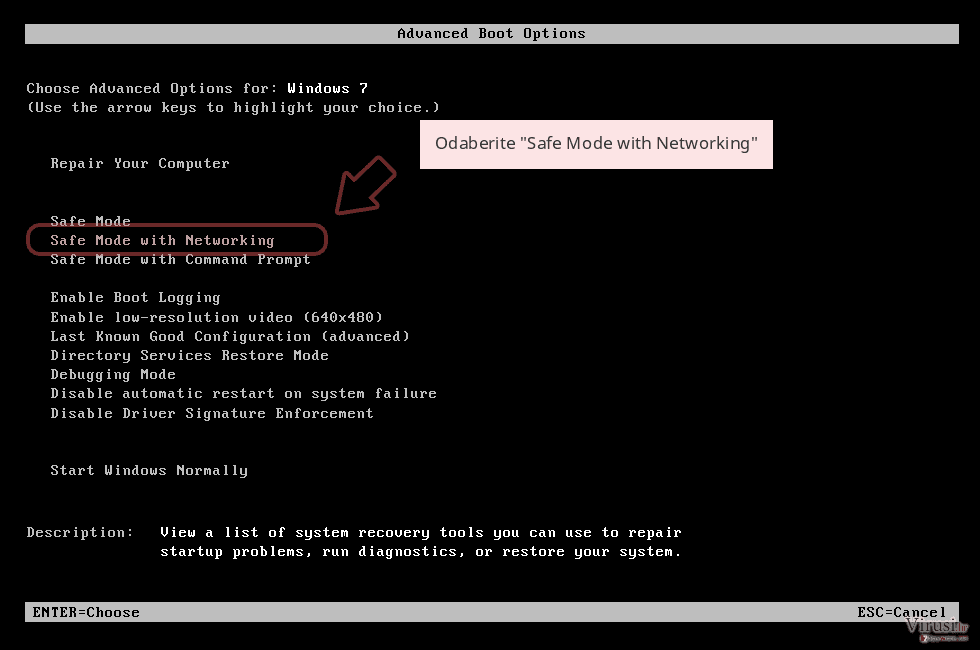

Korak 1: Podigni sistem u Safe Mode with NetworkingWindows 7 / Vista / XP

- Kliknite na Start → Shutdown → Restart → OK.

- Kad se vaš kompjuter aktivira, počnite pritiskati F8 više puta sve dok vam se ne pokaže prozor Advanced Boot Options.

- Na listi odaberite Safe Mode with Networking

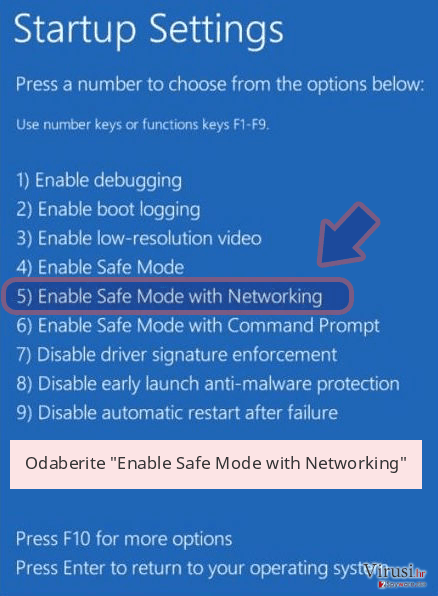

Windows 10 / Windows 8

- Pritisnite dugme Power kod Windows ekrana za logiranje. Sada pritisnite i držite Shift, koji se nalazi na tastaturi, pa kliknite Restart..

- Sada odaberite Troubleshoot → Advanced options → Startup Settings i na kraju pritisnite Restart.

- Kad se kompjuter aktivira, odaberite Enable Safe Mode with Networking u prozoru Startup Settings.

Korak 2: Ukloni Cerber

Korak 2: Ukloni CerberUlogirajte se u vaš inficirani račun i pokrenite pregledač. Preuzmite Reimage ili neki drugi renmirani anti-spyware program. Ažurirajte ga pre kompletnog skeniranja sistema i uklonite maliciozne datoteke koje pripadaju ransomware programu i završite uklanjanje virusa Cerber.

Ako ransomware program blokira Safe Mode with Networking, pokušajte sa sledećom metodom.

Metoda 2. Ukloni Cerber koristeći System Restore

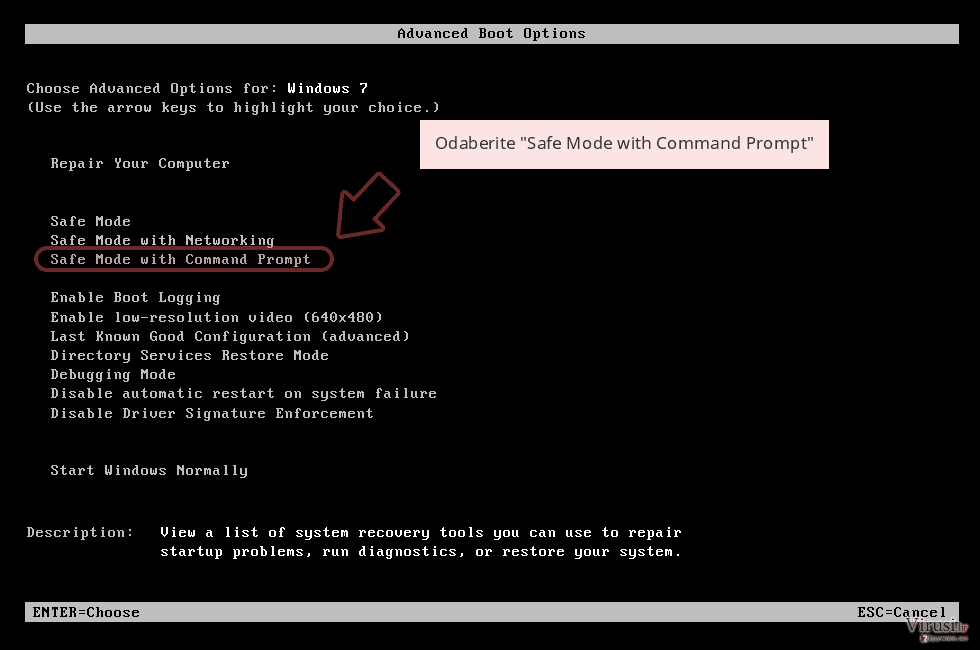

Korak 1: Podigni sistem kompjutera na Safe Mode with Command PromptWindows 7 / Vista / XP

- Kliknite na Start → Shutdown → Restart → OK.

- Kad se vaš kompjuter aktivira, počnite pritiskati F8 više puta sve dok vam se ne pokaže prozor Advanced Boot Options.

- Na listi odaberite Command Prompt

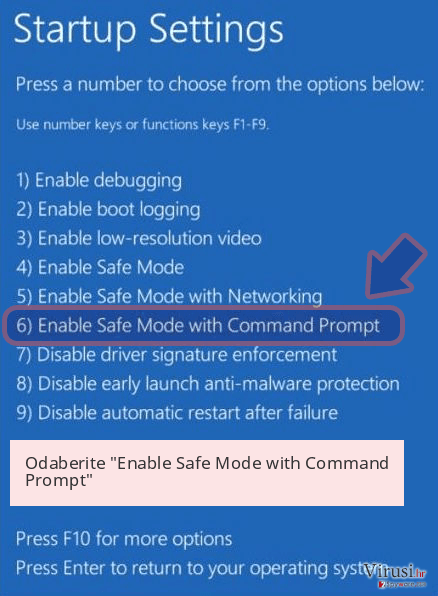

Windows 10 / Windows 8

- Pritisnite dugme Power kod Windows ekrana za logiranje. Sada pritisnite i držite Shift, koji se nalazi na tastaturi, pa kliknite Restart..

- Sada odaberite Troubleshoot → Advanced options → Startup Settings i na kraju pritisnite Restart.

- Kad se kompjuter aktivira, odaberite Enable Safe Mode with Command Prompt u prozoru Startup Settings.

Korak 2: Vratite sistemske datoteke i postavke

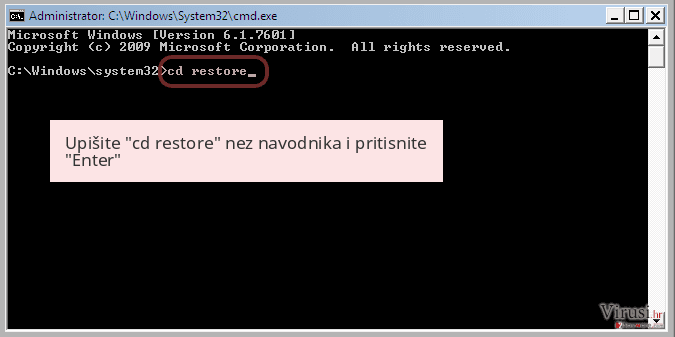

Korak 2: Vratite sistemske datoteke i postavke- Kada se pojavi prozor Command Prompt, upišite cd restore i kliknite Enter.

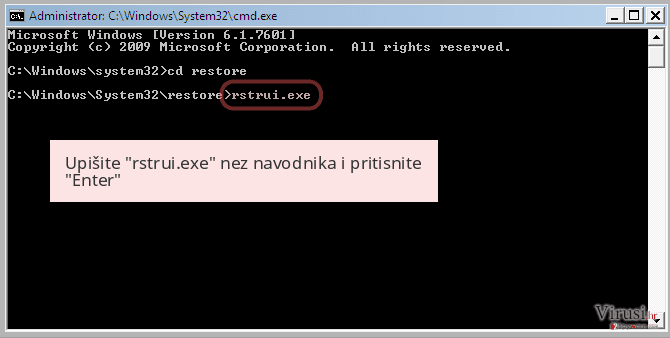

- Sada upišite rstrui.exe i još jednom pritisnite Enter.

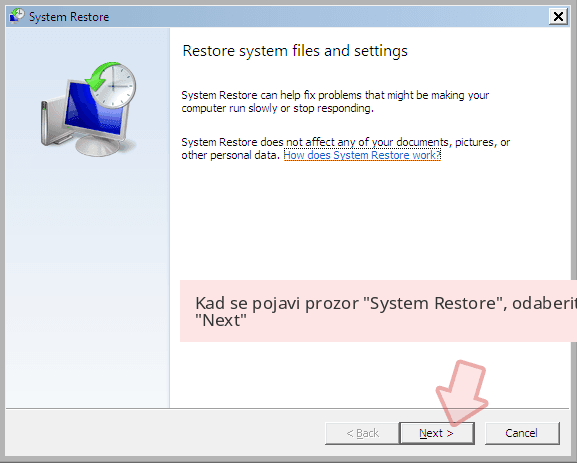

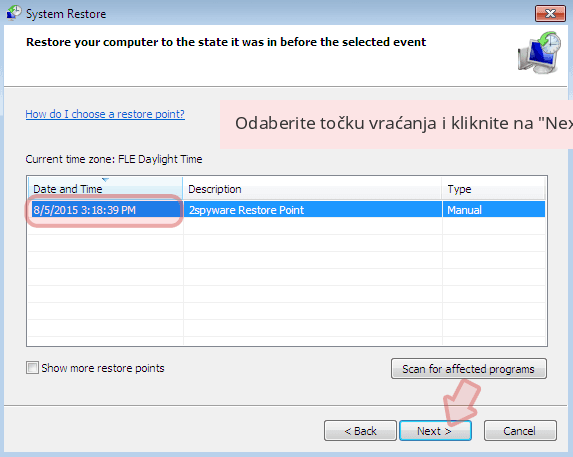

- Kad se pojavi novi prozor, kliknite na Next i odaberite točku vraćanja pre infiltracije Cerber. Nakon što to učinite, kliknite na Next.

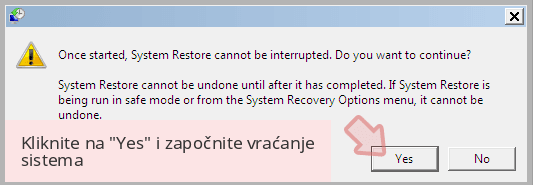

- Sada kliknite na Yes da bi započeli s vraćanjem sistema.

Microsoft je otkrio ovaj napad i počeo da blokira maliciozni atačment 23. juna.

Iako je teško proceniti tačan broj inficiranih korisnika, iz kompanije Avanan procenjuju da je oko 57% kompanija koje koriste Office 365 dobilo bar jednu kopiju malvera putem emaila, tokom ovog napada.

Poslednja izmena: 04. јул 2016. 12.02.17 CEST"